El ataque masivo que recibieron ayer las webs de algunas de las principales empresas estadounidenses es uno de los ciberincidentes más potentes que conocemos o, que al menos, se han hecho públicos hasta la fecha. La gravedad del ciberataque es aun mayor, si cabe, por la nueva técnica que se ha usado: los cibercriminales se han servido del Internet de las Cosas para perpetrarlo. En buena parte, ahí radica el éxito de este ataque que ha tumbado una serie de webs con una de las formas más clásicas de inutilizar un servidor como es un ataque por Denegación de Servicio (por sus siglas en inglés DDoS).

Los cibercriminales han aprovechado que estos dispositivos no suelen estar vigilados por antivirus y que se conectan a Internet de forma automática

Por poner un ejemplo, cuando Anonymous decidía atacar webs de partidos políticos, usaba esta técnica sirviéndose de ordenadores personales. En este caso, ha sido muy distinto. En lugar de inyectar código malicioso en ordenadores o móviles, los cibercriminales han aprovechado todos esos dispositivos que no suelen estar vigilados por antivirus y que se conectan a Internet de forma automática para que la compañía de la luz sepa cuál es nuestro consumo o para que nuestra nevera pida al supermercado más leche. A todos estos dispositivos se los conoce como el Internet de las Cosas (por sus siglas en inglés IoT).

Por tanto, podemos prever que no se va a tratar del último ataque de este estilo, ya que el Internet de las Cosas no para de crecer exponencialmente. En pocos años, tendremos decenas de estos dispositivos en nuestras casas, pero también los habrá en las ciudades inteligentes o smartcities. Todas estas máquinas conectadas a Internet pueden convertirse en un “ejército de zombies” si no se ponen medidas importantes de seguridad en todos ellos.

¿Cómo se ha perpetrado el ataque?

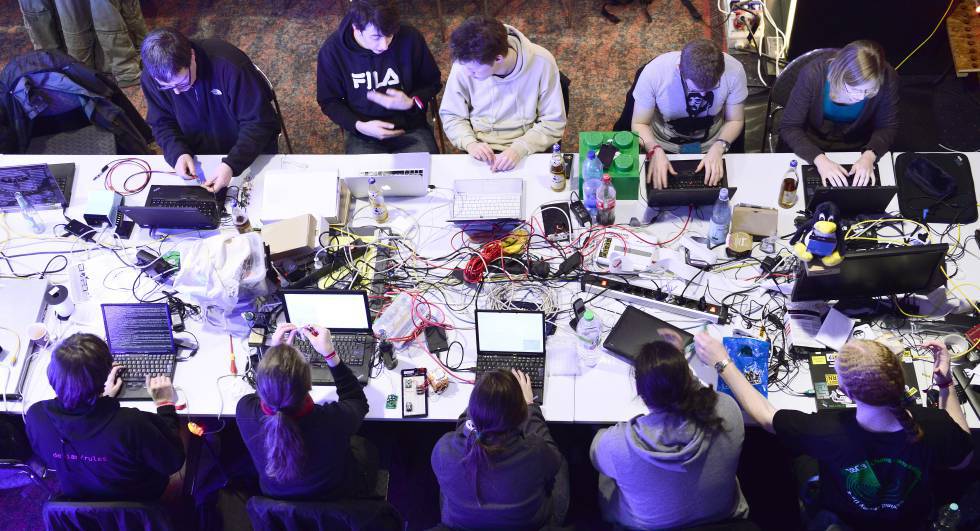

Para efectuar este DDoS de esta magnitud, los ciberdelincuentes primero han tenido que infectar miles o decenas de miles de equipos informáticos e instalar un malware que, literalmente, se ha quedado dormido esperando instrucciones para empezar a funcionar. Esta tarea es complicada y lenta, ya que hay que infectar los equipos poco a poco con unos virus bien diseñados para que se queden latentes sin ser identificados.

En segundo lugar, y esta es la parte más complicada de todas, los ciberdelincuentes han tenido que sacar de ese letargo a todos esos virus instalados en miles de dispositivos conectados a Internet para que, de forma simultánea, intentasen acceder al mismo servidor. Tengamos en cuenta que no se ha tratado de ordenadores o móviles, sino de equipos que tradicionalmente están más desprovistos de sistemas antivirus como cámaras de vigilancia de bebés, routers caseros, cafeteras que hacen pedidos de forma automática cuando se quedan sin café y un larguísimo etcétera de dispositivos conectados al Internet de las Cosas

Lo que no está claro es quién tiene la capacidad de tumbar de forma simultánea algunos de los servidores mejor preparados para asumir las mayores cantidades de tráfico como Netflix, New York Times o Spotify. Lo que sí es evidente es que este ataque es un aviso a navegantes para declarar que el Internet de las Cosas es vulnerable. El hecho de que se use el IoT para tumbar webs de servicios de ocio y entretenimiento es preocupante, pero lo que realmente hace imperioso que haya un acuerdo global sobre seguridad es que estos ciberdelincuentes puedan tumbar los servidores de servicios de infraestructuras críticas como un aeropuerto, una central térmica o un hospital.

Tener un antivirus en el ordenador ya no es suficiente, aunque sí necesario. Necesitamos sistemas que defiendan de forma coordinada todas las conexiones a Internet de cada persona, ya que cualquier dispositivo, ya sea un smartwatch, una alarma de incendios, un móvil o una cafetera con conexión a la red pueden convertirse en las piezas clave para efectuar con consecuencias que podrían ir más allá de dejarnos sin escuchar música por internet durante un par de horas.